Tcg tpm support что это

Простой компьютерный блог для души)

Intel Platform Trust Technology что это в биосе?

Всем привет. Говорим про биос, а вернее о пункте в нем под названием Intel Platform Trust Technology. Итак, я пошел в поисковик искать информацию своими секретными способами. Значит ребята нашел инфу одну, но она на английском. Я в гугловском переводчике перевел, но все равно не все понятно…

Всем привет. Говорим про биос, а вернее о пункте в нем под названием Intel Platform Trust Technology. Итак, я пошел в поисковик искать информацию своими секретными способами. Значит ребята нашел инфу одну, но она на английском. Я в гугловском переводчике перевел, но все равно не все понятно…

Короче тема такая. Пункт Intel Platform Trust Technology включает какой-то виртуальный TMP, так вот, пишется что версия, которая эмулируется, может быть 2.0, и вот прикол в том что она не поддерживается в Windows 7 и поэтому будет неопознанное устройство. Пишется, что можно скачать обновление для винды, неопознанное устройство пропадет, но сама штука TMP все равно работать не будет. Это все относится к ПК с поддержкой TPM v2.0, с версией TPM v1.2 все нормально и Windows 7 поддерживает. Я понимаю что понятного тут мало, но примерно кое как образно я думаю все же понятно.

Так ребята, вот еще раскопал инфу. Короче Trusted Platform Module это и есть TPM. И это какой-то криптопроцессор, в котором хранятся криптографические ключи для защиты информации. То есть это какое-то хранилище паролей и ключей шифрования. Блин, скажу честно, это непонятная дичь.

В общем пока мое мнение такое, что пункт Intel Platform Trust Technology в биосе включает то, без чего можно жить спокойно. Эта штука TPM она нужна для защиты инфы, все верно, но знаете что именно это имеется ввиду? Вот читаю, что это может быть использовано для проверки легального использования защищенного цифрового контента, например музыка. Штука TPM может работать нормально только если есть аппаратная поддержка и программная.

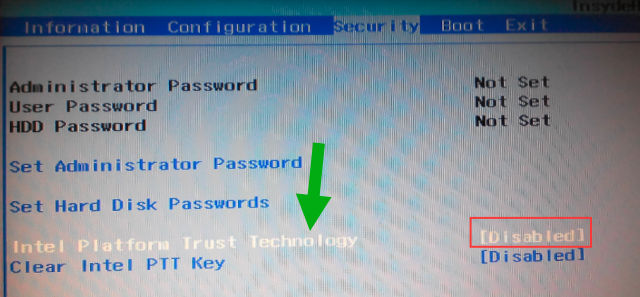

Ну а вот ребята этот пункт в биосе, гляньте:

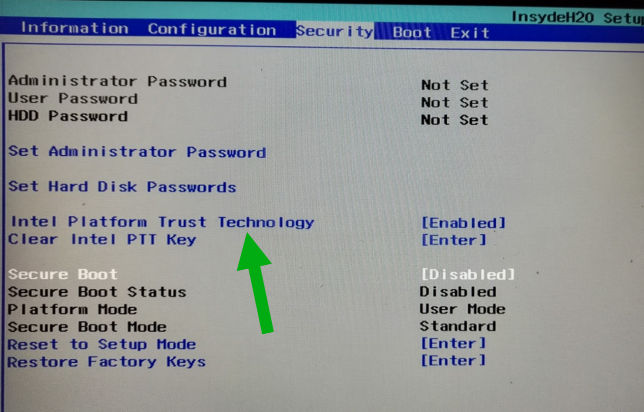

Вот еще примерчик, смотрите:

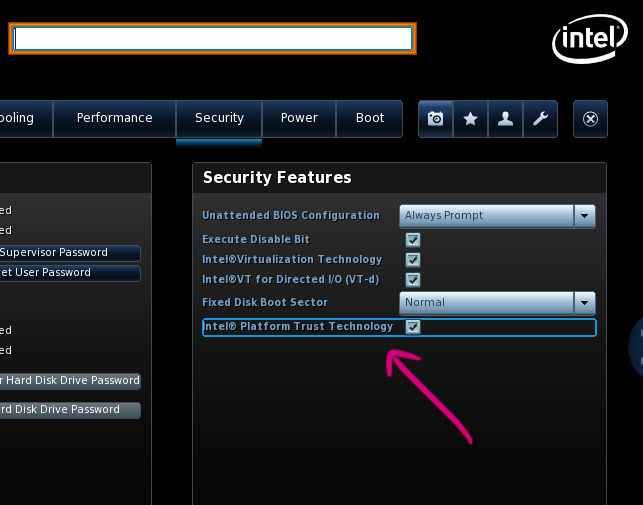

Ну а вот ребята уже новый модный биос и здесь тоже есть пункт Intel Platform Trust Technology:

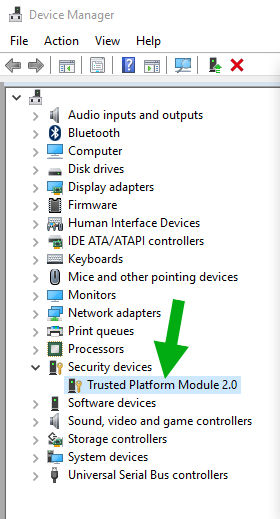

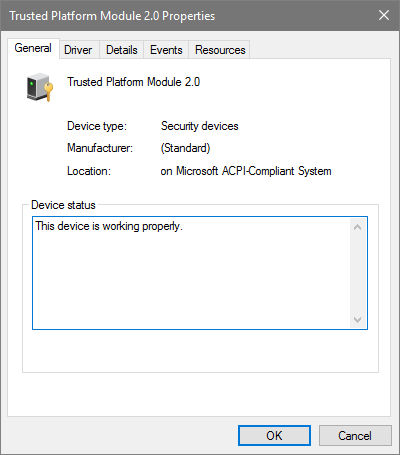

Если у вас Windows 10 стоит и если есть этот модуль TPM, то у вас в диспетчере устройств он будет вот так отображаться:

А если нажать правой кнопкой и выбрать пункт Свойства, то будет такое окошко:

Да, все верно, я вот читаю, что драйвер TPM для Windows 7 есть, но все равно работать все четко не будет. Мое мнение что лучше вообще отключить Intel Platform Trust Technology в биосе..

Тем не менее господа, я нашел обновление, которое типа добавляет поддержку TPM 2.0 в Windows 7, скачать его можно отсюдова:

Можете попробовать скачать, особого смысла я лично в этом не вижу, но все же. И еще, я это обновление не ставил, у меня вообще Windows 10 и я не знаю поможет оно убрать неопознанное устройство или нет, но думаю что поможет =)

Господа, на этом все, информационный штурм окончен. Удачи вам и позитивных эмоций в жизни!

Навигация по записям

Intel Platform Trust Technology что это в биосе? : 10 комментариев

Недавно разбирался с модулями TPM, т.к. у одного клиента крупный заказ на ПК с этими модулями.

Модули, которые мы ставили, производства ASRock, под разъем TPM-S, сами материнки тоже ASRock. Хотя матери могут быть другие, главное, чтобы разъем был TPM-S. У Асуса, например, другой разъем, TPM-M. Хотя и модули ТРМ они свои выпускают.

Основная фишка следующая. В процессорах Intel Core, начиная с 4-го поколения, есть свой встроенный модуль TPM стандарта TPM 2.0. Эта технология называется Intel Platform Trust Technology (РТТ). Ее можно включить или отключить в БИОСе. Если ее включить и также включить в БИОСе поддержку TPM, то увидите, что у вас в системе имеется модуль TPM 2.0. Даже если отдельный модуль в материнку не вставлен.

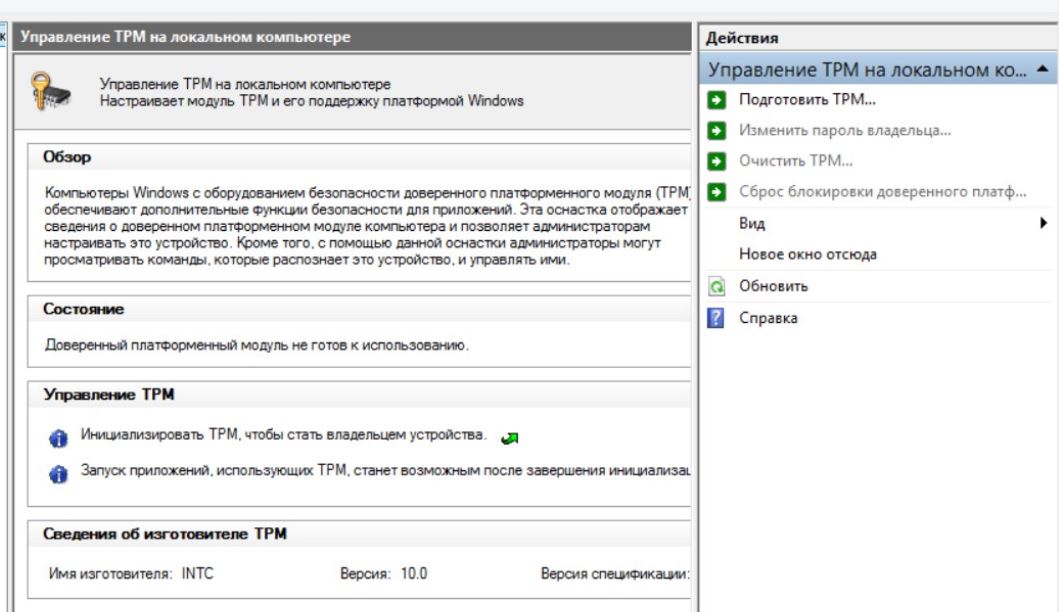

У этого встроенного модуля, если смотреть в оснастке tpm.msc, производитель INTC (видимо, Intel Corporation) и стандарт 2.0.

Если ставите в материнку отдельный модуль TPM и хотите работать с ним, нужно отключать РТТ в БИОСе, а поддержку ТРМ оставлять включенной.

В нашем случае при этом в tpm.msc было видно, что производитель модуля WEC, версия 3.91 и стандарт 1.2. Windows 8 и 10 тоже спокойно работают с 1.2, как и Windows 7.

В общем-то, как раз в Windows 8 и 10 никаких проблем нет ни со встроенным модулем РТТ ТРМ, ни с отдельным. Есть проблема с РТТ ТРМ в Windows 7, и она нерешаемая. То есть заставить этот модуль работать в Windows 7 никак не получится.

Windows, как известно, можно поставить на диск в одном из двух режимов — MBR или GPT. Если системный диск в режиме MBR, режим загрузки Windows называется Legacy mode, если системный диск GPT, загрузка происходит в режиме UEFI.

Так вот, модуль РТТ ТРМ не хочет работать в Windows 7 на диске MBR. Когда семерку только ставишь на диск, она не понимает, что это за устройство и игнорирует его. Установка проходит, загрузка идет нормально, вроде все хорошо. Но как только ставишь обновление KB2920188 и перегружаешься (оно это требует), при перезагрузке система зависает. И все, пока РТТ в БИОСе не отключишь, Windows больше не загрузится.

Можно поставить Windows 7 в GPT. В этом случае РТТ ТРМ вроде бы работает и не мешает системе. Установка KB2920188 проходит без проблем. Модуль видится в tpm.msc. Его можно очистить или инициализировать при необходимости. В этой оснастке после этого будет показываться, что модуль функционирует и готов к работе.

Но как только пытаешься включить BitLocker, получаешь полный облом. BitLocker выдает «Диспетчер загрузки данной операционной системы несовместим с шифрованием диска BitLocker. Обновите или исправьте диспетчер загрузки (BOOTMGR) с помощью средства Bootrec.exe в среде восстановления Windows.»

То есть, хотя сама Windows 7 нормально работает с GPT диска, долбанный семерочный BitLocker не понимает GPT! И все, на этом полный затык со встроенным модулем ТРМ. При использовании семерки приходится его отключать.

Поэтому внешний модуль очень выручает в случае Windows 7. Он нормально работает, когда семерка грузится с MBR. И BitLocker нормально включается и шифрует диск. Он не такой продвинутый, как в Win 8 и 10, шифрует сразу весь диск, а не только занятое пространство. Поэтому шифрование происходит довольно долго. Но потом все работает нормально.

Почему нужно обязательно отключать РТТ при наличии внешнего модуля ТРМ? Потому что РТТ имеет приоритет над внешним, и, если его не отключить, вы будете видеть в системе не внешний модуль, а встроенный. Из двух виден только один, видимо, стандарт так устроен, что вы можете иметь не более одного активного модуля ТРМ. Возможно, вы будете ошибочно считать, что работаете с внешним модулем, а по факту обращаетесь к встроенному.

Вот такая инфа. Думаю, кому-нибудь может пригодиться. Про РТТ вообще в инете мало что нагугливается. А тут живой опыт

Спасибо за комментарий такой развернутый. Уверен, что эта информация будет полезна. Вы внесли вклад информационный в сайт))) Я просто уставший, спасибо мое реальное!

Да, я забыл еще написать. РТТ не работает с MBR диском и в случае Windows 8.1 и 10 тоже.

В отличие от 7ки, когда ставишь 10ку в MBR, сразу после начального копирования файлов и перезагрузки винда сваливается в синий экран с ошибкой Memory Management. Видимо, потому что в системе уже есть драйвер этого устройства, и винда пытается его задействовать. В 8ке похожая картина.

Если системный диск GPT, все отлично работает в 8ке и 10ке.

Так что отдельный модуль еще будет полезен, если в 10ке или 8ке вам нужно шифрование диска, но по какой-то причине он должен быть MBR.

Спасибо вам ОГРОМНОЕ!

Я сегодня прочитал все таки все что вы написали. Я так понимаю, что ТРМ это аппаратное выполнение части алгоритма (вроде AES). И вот тут только один вопрос. Ведь AES участвует в шифровании. Но это никак не относится к архиваторам, они не будут быстрее сжимать, верно? Но при этом HTTPS вроде должно работать лучше, мне так показалось. Думаю что легче было бы понять, где вообще используется AES, а то их, насколько я знаю есть несколько ходовых алгоритмов.

Это шифрование, но не AES, а по более сильному алгоритму — RSA. Насколько я понимаю, в случае ТРМ все эти операции — генерация и хранение ключей, шифрование и т.д. — производятся с целью удостовериться, что вся работа происходит на доверяемой системе. То есть происходит увязка всех аппаратных и программных средств в единое целое с использованием криптографии.

Если после этого, например, переставить жесткий диск в другую систему, то прочитать его будет невозможно. Хотя мне лично непонятно, что мешает также и ТРМ модуль с собой забрать, раз уж злоумышленник получил физический доступ к компьютеру. Вроде этот стандарт предусматривает защиту и от таких ситуаций. Но я глубоко не вникаю, ясно, что обычным пользователям эта фича абсолютно не нужна.

Аппаратная поддержка AES в процессоре, на мой взгляд, более полезна. Протокол AES применяется в ситуациях, более близких к реальной жизни. Например, при работе Wi-Fi и при установке защищенного соединения VPN.

Спасибо за ответ

Продолжение экспериментов показало, что все вышеописанное относится только к материнкам ASRock. На MSI и Asus все замечательно работает на любой ОС — 7, 8.1 или 10. Что РТТ, что отдельный ТРМ.

Также протестировал встроенный ТРМ у AMD Ryzen. Там эта технология называется AGESA. Работает. Правда, удалось прогнать тест только на Windows 10.

Да, дополню. Я считаю, если вам не нужно шифрование диска с помощью BitLocker, то и ТРМ вам вообще не нужен. Нормальным людям нет смысла шифровать свой диск, это только где-нибудь в корпоративе требуется, да и то редко.

Поэтому стоит отключить в БИОСе как Platform Trust Technology, так и всю поддержку TPM.

Плюс в карму обеспечен

Если я правильно понял, то для работы с Ubuntu этот модуль можно отключить? Так?

Как обновить и очистить прошивку процессора безопасности TPM

Если у вас есть ноутбук или ПК с поддержкой TPM, и вы получаете сообщение в Центре безопасности Windows Defender, в котором сообщается, что вам необходимо обновить свой процессор безопасности или прошивку TPM, вам следует обновить его по приоритету. В этом руководстве я расскажу, как можно очистить TPM и обновить прошивку безопасности TPM.

Что такое TPM в Windows 10?

Trusted Platform Module (TPM) — является специализированным чипом. TPM обычно устанавливается на системную плату компьютера и взаимодействует с остальными компонентами системы с помощью аппаратной шины. Он может хранить ключи шифрования RSA, специфичные для хост-системы и аппаратной аутентификации. Чип TPM также содержит «пару» ключей RSA, называемую ключом подтверждения. Пара поддерживается внутри чипа и не может быть доступна с помощью программного обеспечения. Короче говоря, он может хранить важные данные, включая отпечатки пальцев, данные о лицах и т. д.

Как проверить есть ли TPM на компьютере?

Нажмите сочетание кнопок Win + R и введите tpm.msc. Модуль TPM может находиться в одном из следующих состояний: Готов к использованию, Готов к использованию в режиме ограниченной функциональности и Не готов к использованию. Чтобы воспользоваться большинством функций TPM в Windows 10, модуль TPM должен быть Готов к использованию.

Важно: Если у вас будет модуль, то вы сможете обновить и очистить TPM именно в этих параметрах справа. По этому вы можете не прибегать ниже к пунктам. Но если что пойдет не так, ниже пункты именно для вас.

Примечание: При включении TPM могут быть проблемы с bitlocker, отключите bitlocker при включении модуля TPM.

Как обновить прошивку процессора безопасности TPM

Обновление для TPM обычно содержит исправление для уязвимости безопасности, которая может повлиять на безопасность операционной системы. В этом обновлении будет рассмотрена уязвимость, которую вам необходимо будет загрузить и установить. Также возможно, что обновления прошивки отправляются OEM-производителями, которые быстрее по сравнению с Windows Update.

Загрузка и установка обновлений для Windows

Это лучший способ обновить ваш TPM. Если у вас отключены автоматические обновления, то обновите windows до последней версии через центр обновления Windows или установите патчи вручную , через каталог micosoft.

Установка обновлений прошивки OEM-производителями

Многие OEM-производители, включая Microsoft, предлагают обновления встроенного ПО отдельно. Если обновление прошивки TPM не было включено в Центр обновления Windows, то вам придется вручную загрузить и применить его. Ниже приведен список OEM-производителей, с которых вы можете загрузить обновление.

Как очистить TPM

После того как вы установили обновление прошивки либо через Центр обновления Windows, либо с веб-сайта OEM, вам также потребуется очистить TPM. Это важно для обеспечения безопасности данных. Очистка вашего TPM приведет к сбросу вашего процессора безопасности до его настроек по умолчанию.

- Откройте Защитник Windows 10, перейдите Безопасность устройств. Далее найдите Устранение неполадок процессора безопасности и нажмите Очистить TPM. Перед завершением процесса необходимо перезагрузить устройство.

Очистить TPM с помощью PowerShell

Есть команда, которая сбрасывает модуль Trusted Platform Module в состояние по умолчанию и удаляет значение авторизации владельца и все ключи , хранящиеся в модуле TPM. Эта команда использует значение авторизации владельца, хранящееся в реестре, вместо указания значения или использования значения в файле.

- Откройте PowerShell от имени администратора и введите Clear-Tpm.

Trusted Platform Module

В вычислительной технике, Trusted Platform Module (TPM) — название спецификации, описывающей криптопроцессор, в котором хранятся криптографические ключи для защиты информации, а также обобщенное наименование реализаций указанной спецификации, например в виде «чипа TPM» или «устройства безопасности TPM» (Dell). Раньше назывался «чипом Фрица» (бывший сенатор Эрнест «Фриц» Холлингс известен своей горячей поддержкой системы защиты авторских прав на цифровую информацию, DRM). Спецификация TPM разработана Trusted Computing Group (англ.). Текущая версия спецификации TPM — 1.2 ревизия 116, издание 3 марта 2011. [1]

Содержание

Краткий обзор

Trusted Platform Module (TPM), криптопроцессор, обеспечивает средства безопасного создания ключей шифрования, способных ограничить использование ключей (как для подписи так и для шифрования/дешифрования), с той же степенью неповторяемости, как и генератор случайных чисел. Также этот модуль включает следующие возможности: удалённую аттестацию, привязку, и надёжное защищённое хранение. Удалённая аттестация создаёт связь аппаратных средств, загрузки системы, и конфигурации хоста (ОС компьютера), разрешая третьему лицу (вроде цифрового магазина музыки) проверять, чтобы программное обеспечение, или музыка, загруженная из магазина, не были изменены или скопированы пользователем (см. ТСЗАП). Криптопроцессор шифрует данные таким способом, что они могут быть расшифрованы только на компьютере, где были зашифрованы, под управлением того же самого программного обеспечения. Привязка шифрует данные, используя ключ подтверждения TPM — уникальный ключ RSA, записанный в чип в процессе его производства, или другой ключ, которому доверяют.

Модуль TPM может использоваться, чтобы подтвердить подлинность аппаратных средств. Так как каждый чип TPM уникален для специфического устройства, это делает возможным однозначное установление подлинности платформы. Например, чтобы проверить, что система, к которой осуществляется доступ — ожидаемая система.

Архитектура TPM

В спецификации TCG описан минимальный набор алгоритмов и протоколов, которым должен удовлетворять чип TPM. Кроме того, производителем могут быть реализованы дополнительные алгоритмы и протоколы (которые, разумеется, должны быть описаны производителем в соответствующей документации). [2]

В архитектуре чипа реализованы следующие защитные алгоритмы:

- защищённое управление памятью,

- шифрование шины и данных,

- активное экранирование.

Активное экранирование позволяет чипу детектировать электрическое тестирование и, в случае необходимости, блокировать чип. Кроме того, при изготовлении TPM используются и нестандартные технологические шаги, такие как запутывание топологии слоёв ИС. Эти меры значительно усложняют взлом чипа, увеличивают стоимость взлома, что ведёт к уменьшению потенциальных нарушителей. [3]

Ввод/Вывод (англ. I/O)

Этот компонент управляет потоком информации по шине. Направляет сообщения к соответствующим компонентам. I/O компонент вводит в действие политику доступа, связанную с функциями TPM.

Криптографический процессор

Осуществляет криптографические операции внутри TPM. Эти операции включают в себя:

- Генерация асимметричных ключей (RSA);

- Асимметричное шифрование/расшифрование(RSA);

- Хэширование (SHA-1);

- Генерация случайных чисел.

TPM использует эти возможности для генерации случайных последовательностей, генерации асимметричных ключей, цифровой подписи и конфиденциальности хранимых данных. Также TPM поддерживает симметричное шифрование для внутренних нужд. Все хранимые ключи по силе должны соответствовать ключу RSA длиной 2048 бит.

Энергонезависимая память (англ. Non-Volatile Storage)

Используется для хранения ключа подтверждения, корневого ключа (англ. Storage Root Key, SRK), авторизационных данных, различных флагов.

Ключ подтверждения (англ. Endorsement Key, EK)

EK — ключ RSA размером 2048 бит. Открытая чаcть называется PUBEK, закрытая — PRIVEK. EK генерируется до того, как конечный пользователь получит платформу. Последующие попытки сгенерировать или вставить EK не должны выполняться. Таким образом, EK — ключ, связанный с чипом. TPM должен гарантировать, что PRIVEK не будет доступен вне чипа. Используется только для установления владельца TPM и установления AIK.

Регистры конфигурации платформы (Platform Configuration Registers, PCR)

Могут хранится как в энергонезависимой, так и в энергозависимой памяти. Эти регистры сбрасываются при старте системы или при потери питания. TCG предписывает минимальное количество регистров (16). Регистры 0-7 зарезервированы для нужд TPM. Регистры 8-15 доступны для использования операционной системой и приложениями. Размер всех регистров — 160 бит.

Ключи подтверждения подлинности (англ. Attestation Identity Keys, AIK)

Эти ключи должны быть постоянными, но рекомендуется хранить AIK в виде блобов в постоянной внешней памяти (вне TPM), а не внутри энергонезависимой памяти TPM. TCG предполагает, что производители обеспечат достаточно места для многих блобов AIK, которые будут одновременно загружаться в энергозависимую память TPM. AIK — ключ RSA длиной 2048 бит. Фактически, TPM может сгенерировать неограниченное количество AIK. TPM должен защищать закрытую часть асимметричного ключа. AIK не используется для шифрования, только для подписей. Переход AIK от одного TPM к другому должен быть запрещён.

Генератор случайных чисел (англ. Random Number Generator, RNG)

Используется для генерации ключей и случайностей в сигнатурах. TPM должен быть способным обеспечить 32 случайных бита на каждый вызов. RNG чипа состоит из следующих компонентов:

- Источник энтропии и коллектор

Источник энтропии — процесс (или процессы), обеспечивающие энтропию. Такими источниками могут быть шум, счётчик тактов процессора и другие события. Коллектор энтропии — процесс, который собирает энтропию, удаляет смещение, выравнивает выходные данные. Энтропия должна передаваться только регистру состояния.

- Регистр состояния

Реализация регистра состояния может использовать 2 регистра: энергозависимый и независимый. При старте TPM загружает энергозависимый регистр из энергонезависимого. Любое последующее изменение регистра состояния от источника энтропии или от смешивающей функции влияет на энергозависимый регистр. При выключении TPM записывает текущее значение регистра состояния в энергонезависимый регистр (такое обновление может происходить и в любое другое время). Причиной такой реализации является стремление реализовать энергонезависимый регистр на флэш-памяти, количество записи в которую ограничено. TPM должен обеспечить отсутствие экспорта регистра состояния.

- Смешивающая функция

Берёт значение из регистра состояния и выдаёт выходные данные RNG. Каждое использование смешивающей функции должно изменять регистр состояния.

При потери питания происходит сброс RNG. Любые выходные данные RNG для TPM должны быть защищены.

Устройство SHA-1 (англ. SHA-1 Engine)

Используется для вычисления сигнатур (подписей), создания блоков ключей и других целей общего назначения. Хэш-интерфейсы доступны вне TPM. Это позволяет окружению иметь доступ к хэш-функции.

Генератор ключей RSA (англ. RSA Key Generator)

Создаёт пары ключей RSA. TCG не накладывает минимальных требований ко времени генерации ключей.

Устройство RSA (англ. RSA Engine)

Используется для цифровых подписей и шифрования. Нет ограничений на реализацию алгоритма RSA. Производители могут использовать китайскую теорему об остатках или любой другой метод. Минимально рекомендуемая длина ключа — 2048 бит. Значение открытой экспоненты должно быть  .

.

Доверенная платформа (англ. The trusted Platform)

В системах TCG корни доверия (roots of trust) — компоненты, которым нужно доверять. Полный набор корней доверия имеет минимальную функциональность, необходимую для описания платформы, что влияет на доверенность этой платформе. Есть три корня доверия: корень доверия для измерений (RTM), корень доверия для хранения (RTS) и корень доверия для сообщений (RTR). RTM — вычислительный механизм, который производит надёжные измерения целостности платформы. RTS — вычислительный механизм, способный хранить хэши значений целостности. RTR — механизм, который надёжно сообщает о хранимой в RTS информации. Данные измерений описывают свойства и характеристики измеряемых компонентов. Хэши этих измерений — «снимок» состояния компьютера. Их хранение осуществляется функциональностью RTS и RTR. Сравнивая хэш измеренных значений с хэшом доверенного состояния платформы можно говорить о целостности системы.

Возможные применения

Аутентификация

TPM может рассматриваться в качестве токена (Security token) аутентификации следующего поколения. Криптопроцессор поддерживает аутентификацию и пользователя, и компьютера, обеспечивая доступ к сети только авторизованным пользователям и компьютерам. [4] Это может использоваться, например, при защите электронной почты, основанной на шифровании или подписывании при помощи цифровых сертификатов, привязанных к TPM. Также отказ от паролей и использование TPM позволяют создать более сильные модели аутентификации для проводного, беспроводного и VPN доступа.

Защита данных от кражи

Это основное назначение «защищённого контейнера». Самошифрующиеся устройства, реализованные на основе спецификаций Trusted Computing Group, делают доступными встроенное шифрование и контроль доступа к данным. Такие устройства обеспечивают полное шифрование диска, защищая данные при потере или краже компьютера. [5]

- Улучшение производительности

Аппаратное шифрование позволяет оперировать со всем диапазоном данных без потерь производительности.

- Усиление безопасности

Шифрование всегда включено. Кроме того, ключи генерируются внутри устройства и никогда не покидают его.

- Низкие издержки использования

Не требуются модификации операционной системы, приложений и т. д. Для шифрования не используются ресурсы центрального процессора.

Большие перспективы имеет связка TPM+Bitlocker.Такое решение позволяет прозрачно от ПО шифровать весь диск.

Управление доступом к сети (NAC)

TPM может подтверждать подлинность компьютера и даже его работоспособность ещё до получения доступа к сети и, если необходимо, помещать компьютер в карантин. [6]

Защита ПО от изменения

Сертификация программного кода обеспечит защиту игр от читерства, а чувствительные программы наподобие банковских и почтовых клиентов — от намеренной модификации. Сразу же будет пресечено добавление «троянского коня» в инсталлятор свежей версии мессенджера.

Защита от копирования

Защита от копирования основана на такой цепочке: программа имеет сертификат, обеспечивающий ей (и только ей) доступ к ключу расшифровки (который также хранится в TPM’е). Это даёт защиту от копирования, которую невозможно обойти программными средствами.

Реализация

Производители

Уже более 300’000’000 компьютеров были оснащены чипом TPM. [4] В будущем TPM может устанавливаться на такие устройства, как мобильные телефоны. Микроконтроллеры TPM производятся следующими компаниями:

Trusted Platform Module критикуется и за название (доверие — англ. trust — всегда обоюдное, в то время как пользователю-то разработчики TPM и не доверяют), так и за ущемления свободы, связанные с ним. За эти ущемления устройство часто называют Treacherous computing («вероломные вычисления»).

Потеря «владения» компьютером

Владелец компьютера больше не может делать с ним всё, что угодно, передавая часть прав производителям программного обеспечения. В частности, TPM может мешать (из-за ошибок в ПО или намеренного решения разработчиков):

- переносить данные на другой компьютер;

- свободно выбирать программное обеспечение для своего компьютера;

- обрабатывать имеющиеся данные любыми доступными программами.

Потеря анонимности

Одно из преимуществ Интернета — анонимность. На данный момент, если на компьютере нет троянских программ, в программном обеспечении нет явных ошибок, а cookie удалены, единственным идентификатором пользователя будет IP-адрес.

Достаточно вспомнить споры по поводу идентификационного номера процессора Pentium III, чтобы понять, к чему может привести удалённо читаемый и неизменяемый идентификатор компьютера.

Подавление конкурентов

Программа, ставшая лидером отрасли (как AutoCAD, Microsoft Word или Adobe Photoshop) может установить шифрование на свои файлы, делая невозможным доступ к этим файлам посредством программ других производителей, создавая, таким образом, потенциальную угрозу свободной конкуренции на рынке прикладного ПО.

При поломке TPM защищённые контейнеры оказываются недоступными, а данные в них — невосстановимыми. TPM практичен только если существует сложная система резервного копирования — естественно, для обеспечения секретности она должна иметь свои TPM’ы.

На конференции по компьютерной безопасности Black Hat 2010 было объявлено о взломе чипа Infineon SLE66 CL PE, изготовленного по спецификации TPM. [7] Данный чип используется в компьютерах, оборудовании спутниковой связи и игровых приставках. Для взлома использовался электронный микроскоп (стоимостью около $70000). Оболочка чипа была растворена кислотой, для перехвата команд были использованы мельчайшие иголки. Infineon утверждают, что они знали о возможности физического взлома чипа. Борчерт (Borchert), вице-президент компании, заверил, что дорогое оборудование и техническая сложность взлома не представляет опасности для подавляющего большинства пользователей чипов.

Trusted Platform Module

Другие идентичные названия опции: Security Chip, Execute TPM Command.

В число опций BIOS, предназначенных для защиты информации компьютера, входит опция Trusted Platform Module. Она позволяет включить поддержку одноименного аппаратно-программного комплекса защиты информации. Пользователь может выбрать всего два варианта значений опции – Enabled (Включено) и Disabled (Выключено).

Принцип работы

Вряд ли найдется такой пользователь, которого бы совершенно не волновала проблема защиты конфиденциальной информации, расположенной на его компьютере. В коммерческой и промышленной сфере на решение этой проблемы тратятся огромные средства, но до сих пор эффективного и при этом недорогого средства, позволяющего защитить компьютерные данные, так и не было найдено.

Система Trusted Platform Module является одной из попыток удовлетворить насущную потребность в подобной технологии. Хотя она и не является панацеей, тем не менее, она способна значительно повысить степень защиты информации как на уровне компьютерных сетей, так и на уровне отдельных компьютеров и прочих устройств, содержащих важные данные.

Trusted Platform Module (TPM, доверенный платформенный модуль) – это программно-аппаратный комплекс для защиты информации. Комплекс может устанавливаться на любые компьютеры и даже на отдельные накопители и мобильные устройства, такие как смартфоны. Чаще всего комплексом TPM оснащаются ноутбуки. Что немаловажно, компьютерные системы, оснащенные аппаратными модулями TPM, стоят не намного дороже, чем аналогичные по характеристикам системы, не оснащенные TPM.

Основные свойства данных, которые призвана обеспечить технология TPM:

Стандарт TPM был разработан рядом известных производителей программного и аппаратного обеспечения, в число которых входят Microsoft, HP, Intel, IBM. Впоследствии к их числу присоединились такие компании, как Sun, AMD, Sony и Verisign.

Использование TPM позволяет предотвратить взлом компьютера и утечку важной информации, заражение его троянскими программами и вирусами, сохранить целостность лицензионного программного обеспечения, обеспечить защиту сетевого трафика. Система TPM может гарантировать защиту ПО от модификации, а также защиту данных от копирования.

Накопители, поддерживающие систему TPM, способны осуществлять аппаратное шифрование данных, что обеспечивает защиту конфиденциальной информации. При авторизации пользователя в системе TPM могут использоваться различные методы, в том числе и биометрические, такие, как сканирование отпечатков пальцев.

Спецификация TPM позволяет использовать как полностью программную, так и аппаратно-программную реализацию технологии. На практике в большинстве случае используется второй вариант, как дающий наибольшую степень защиты.

Основой системы TPM является специальный чип, встроенный в материнскую плату. Этот чип, который часто называется криптографическим процессором или просто криптопроцессором, содержит необходимые для защиты информации программные и аппаратные средства. Его назначение – хранить и генерировать ключи, производить ассиметричное шифрование и хэширование данных. Микросхемы криптопроцессоров на сегодняшний день изготавливаются многими производителями и установлены на миллионах компьютеров.

При загрузке компьютера с установленной системой TPM при помощи криптопроцессора производится проверка на идентичность всех основных компонентов компьютера, как аппаратных, так и программных, таких, как BIOS и операционная система. В случае успеха подобной проверки компьютер считается работающим в так называемом проверенном состоянии. В этом состоянии могут исполняться любые приложения, в том числе, и те, которые требуют защиты и сохранения конфиденциальности данных, а также может осуществляться доступ к зашифрованным данным.

На программном уровне для работы TPM необходима поддержка технологии со стороны операционной системы, а также наличие специального программного обеспечения. Технология Trusted Platform Module поддерживается большинством современных операционных систем линейки Windows, начиная с Windows XP SP2, а также современными версиями Linux.

Опция Trusted Platform Module позволяет включить в BIOS поддержку данной технологии. Она доступна лишь в том случае, если материнская плата компьютера оснащена криптопроцессором-микросхемой TPM. Выбор значения Enabled позволяет пользователю включить эту микросхему, а значения Disabled – выключить.

Стоит ли включать?

Ответ на этот вопрос зависит от того, установлена ли у вас на компьютере система Trusted Platform Module. Если да, то систему стоит включить. Однако необходимо помнить, что использование системы не является панацеей и не всегда может заменить применение традиционных антивирусов, брандмауэров и прочих средств компьютерной безопасности.

Производители BIOS предлагают пользователю выбор, и вы всегда сможете выключить данную систему, если вы не нуждаетесь в ее помощи. Само собой, если ваш компьютер оснащен старой операционной системой, не поддерживающей TPM (Windows XP SP1 и более старые ОС), то включение ее также не имеет никакого смысла.

Что такое TPM модуль на материнских платах

Компьютеры, оснащенные модулем TPM, имеют возможность создавать криптографические ключи и зашифровывать их таким образом, что они могут быть расшифрованы только модулем TPM. Данный процесс, часто называемый «сокрытием» ключа («wrapping» key) или «привязкой» ключа («binding» key), помогает защитить ключ от раскрытия. В каждом модуле TPM есть главный скрытый ключ, называемый ключом корневого хранилища (Storage Root Key, SRK), который хранится в самом модуле TPM. Закрытая часть ключа, созданная в TPM, никогда не станет доступна любому другому компоненту системы, программному обеспечению, процессу или пользователю.

Компьютеры, оснащенные модулем TPM, также могут создавать ключи, которые будут не только зашифрованы, но и привязаны к определенной системной конфигурации. Такой тип ключа может быть расшифрован только в том случае, если характеристика платформы, на которой его пытаются расшифровать, совпадает с той, на которой этот ключ создавался. Данный процесс называется «запечатыванием» ключа в модуле TPM. Дешифрование его называется «распечатыванием» («unsealing»). Модуль TPM также может запечатывать и распечатывать данные, созданные вне модуля TPM. При использовании запечатанного ключа и такого программного обеспечения, как BitLocker™ Drive Encryption, Вы можете обеспечить блокировку данных до тех пор, пока они не будут перенесены на компьютер с подходящей аппаратной или программной конфигурацией.