Как пользоваться программой aircrack ng

Коротко о Aircrack-NG

Как Пользоваться AirCrack-NG — Взлом WiFi — Инструкция

Если вы хотите узнать, как взломать WiFi роутер — просто прочтите эту пошаговую инструкцию по использованию aircrack-ng , выполните ряд проверенных команд и с легкостью взломайте пароль от WiFi.

С помощью этих команд вы сможете взломать WiFi роутер с WPA/WPA2-PSK (pre-shared key) шифрованием.

Основа этого способа взлома WiFi заключается в перехвате WPA/WPA2 рукопожатия во время аутентификации и взломе PSK с помощью aircrack-ng .

Как взломать WiFi — основные шаги:

- Установите последнюю версии aircrack-ng

- Переведите беспроводной сетевой интерфейс в режим мониторинга с помощью airmon-ng

- Запустите airodump-ng для перехвата рукопожатия на канале точки доступа с фильтрацией по BSSID

- [Опционально] Используйте aireplay-ng для де-аутентификации клиента

- Запустите aircrack-ng для взлома WPA/WPA2-PSK с помощью перехваченного рукопожатия

1. Aircrack-ng: Скачать и Установить

Только Последняя Версия: Если вы действительно хотите взломать WiFi — не стоит устанавливать устаревший aircrack-ng из репозитория ваше операционной системы. Скачайте и скомпилируйте последнюю версию самостоятельно.

Установите необходимы зависимости:

$ sudo apt-get install build-essential libssl-dev libnl-3-dev pkg-config libnl-genl-3-dev

Скачайте и установите последнюю версию aircrack-ng (текущая версия):

Убедитесь что установлена именно последняя версия aircrack-ng :

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Взлом Wi-Fi без пользователей в Aircrack-ng

Про взлом Wi-Fi, к которому не подключены клиенты, рассказано в предыдущей статье «Взлом Wi-Fi без пользователей». Там есть технические подробности, почему эта атака возможна. Если совсем коротко, то некоторые Точки Доступа, при ассоциации с ними, отправляют PMKID, который можно использовать для взлома пароля вместо полноценного рукопожатия. То есть мы получаем необходимые данные для взлома пароля не захватывая обычное четырёхступенчатое рукопожатие, следовательно, эта атака возможна на Точках Доступа даже без подключённых станций.

В статье на которую дана ссылка, мы использовали следующие программы:

- hcxdumptool v4.2.0 или новее — для захвата беспроводных фреймов

- hcxtools v4.2.0 или новее — для извлечения необходимых для брут-форса данных

- hashcat v4.2.0 или новее для брут-форса пароля

Первые две (hcxdumptool и hcxtools) без проблем устанавливаются в Linux, а вот с hashcat могут быть трудности — для неё необходимы проприетарные драйвера, что для некоторых дистрибутивов (а также для всех виртуальных компьютеров) является проблемой.

Атака на PMKID в Aircrack-ng

В вышедшей новой версии Aircrack-ng 1.4 (от 29 сентября 2018 года) добавлена возможность взлома PMKID. Правда, в Airodump-ng не добавлено каких-либо специальных функций по захвату именно PMKID. Но, по идее, это не должно стать серьёзной проблемой, поскольку PMKID содержится в первом сообщении рукопожатия поэтому, я надеюсь, нам удастся захватить PMKID в Airodump-ng.

Взлом PMKID в Aircrack-ng

Начнём с захвата фреймов с помощью hcxdumptool. Больше подробностей в этой статье, здесь же только кратко сами команды.

Смотрим имя интерфейса и идентификаторы процессов, которые могут помещать

С помощью команды kill завершаем процессы, которые могут помешать.

Переводим интерфейс в режим монитора:

Я использую Wi-Fi интерфейс wlp0s20f0u1, а данные сохраняю в файл test.pcapng:

Получен файл test.pcapng, этот файл в формате pcapng — а aircrack-ng не понимает этот формат, поэтому конвертируем его в pcap:

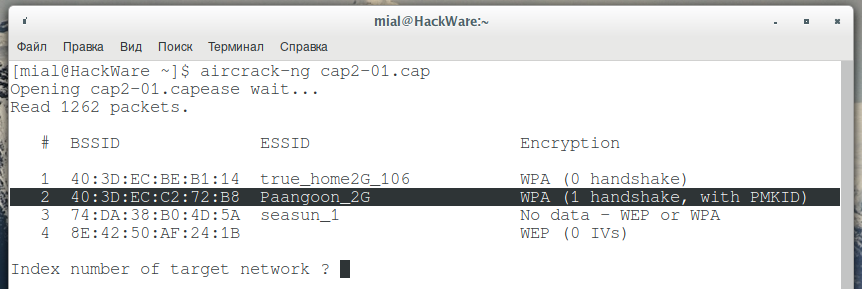

Будет создан новый файл test.pcap, анализируем его с помощью aircrack-ng:

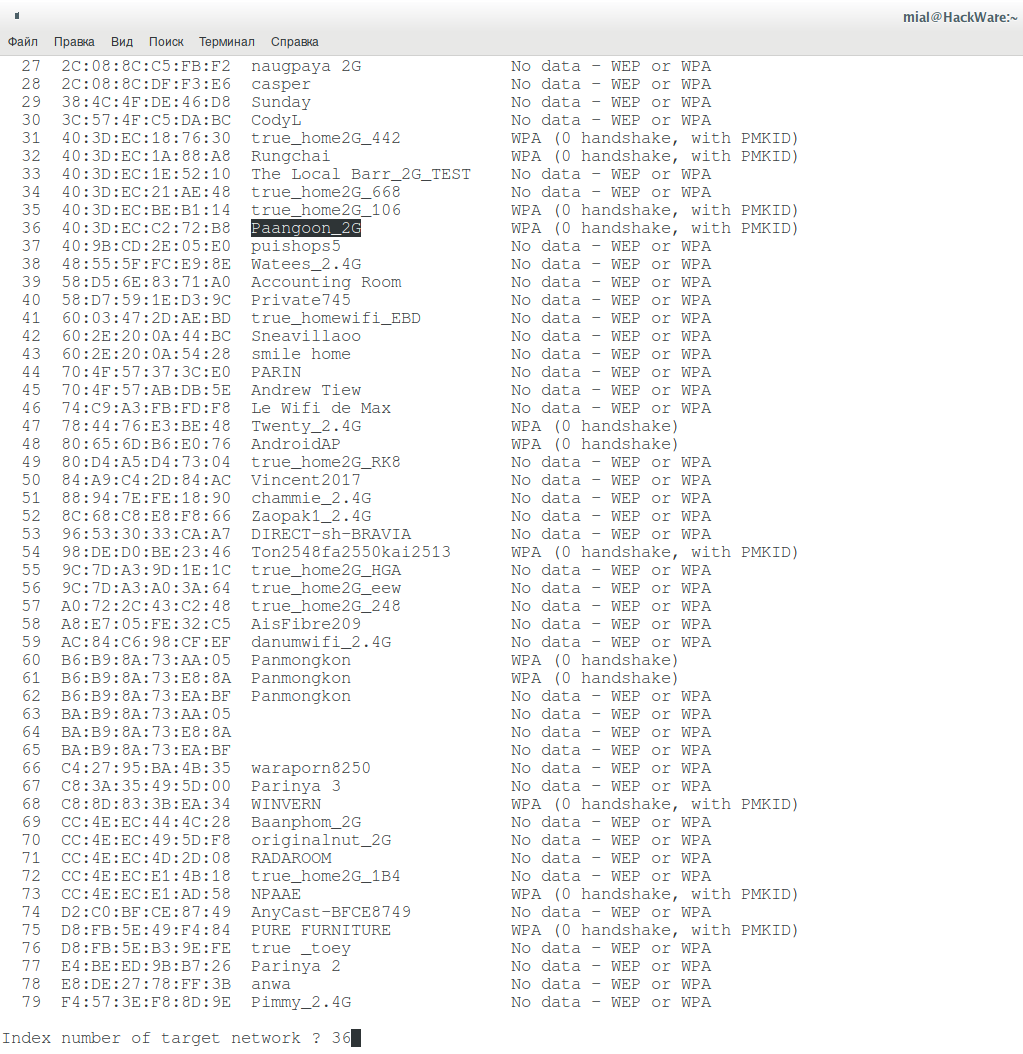

Поскольку этот файл захвачен в «шумных» условиях, то там много разных фреймов и фрагментов рукопожатий, нас интересуют сети, напротив которых есть надпись «WPA (0 handshake, with PMKID)»:

Для взлома с помощью aircrack-ng используем команду вида:

- -w test.dic — словарь для брут-форса

- test.pcap — файл захвата с фреймами

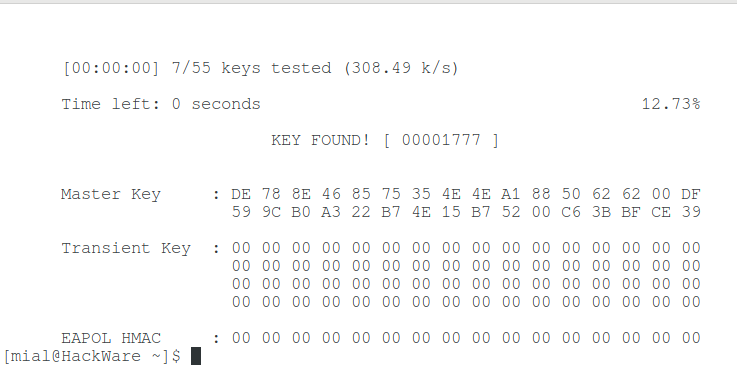

Я буду брут-форсить пароль для Wi-Fi сети Paangoon_2G, указываю её номер:

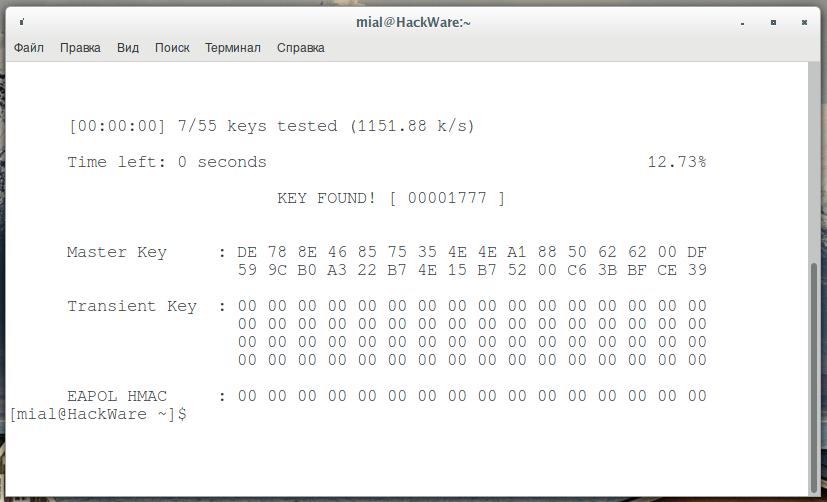

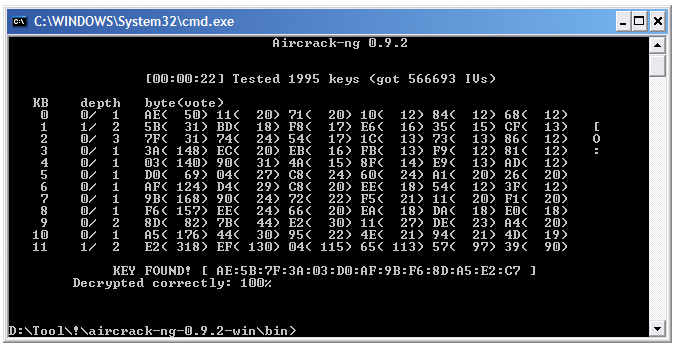

У меня крошечный тестовый словарик, поэтому я сразу взломал пароль Wi-Fi, об этом свидетельствует надпись «KEY FOUND!»:

Подробности о взломе паролей в Aircrack-ng, а также о том, как запускать атаки по маске, по словарю и в паре с различными генераторами паролей, читайте в статье «Взлом WPA/WPA2 паролей с Aircrack-ng: перебор по словарю, совместная работа с Hashcat, maskprocessor, statsprocessor, John the Ripper, Crunch, взлом в Windows».

Захват PMKID в Airodump-ng

Теперь попробуем захватить PMKID с помощью Airodump-ng. Напомню, что PMKID содержится в первом сообщении рукопожатия, это сообщение Точка Доступа отправляет в ответ на ассоциацию с ней.

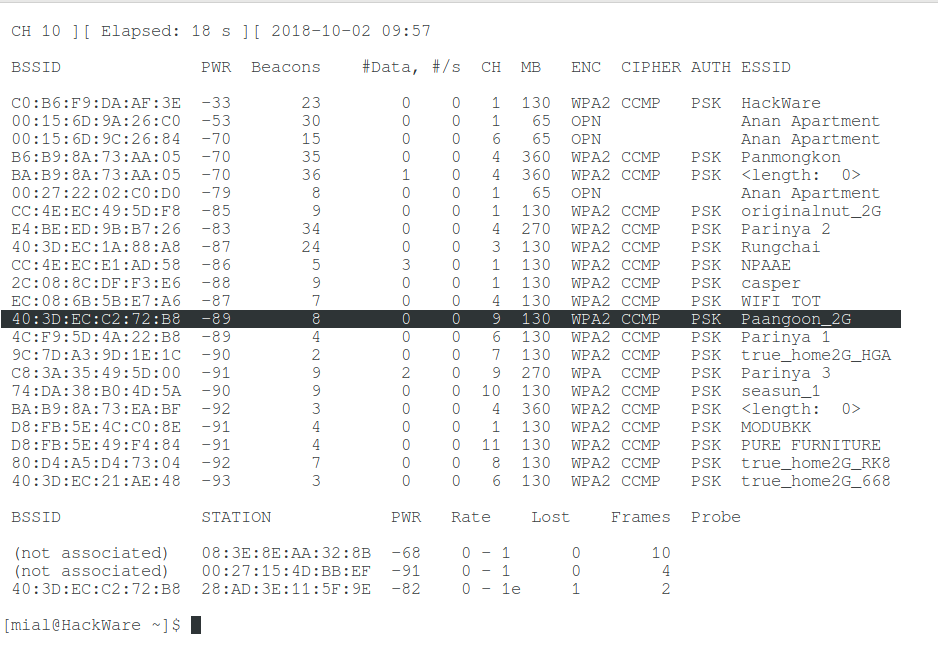

Нам нужно узнать, на каком канале работает целевая ТД, а также её BSSID (MAC-адрес). Для обзора эфира мы запускаем airodump-ng:

Меня интересует беспроводная сеть Paangoon_2G, она работает на канале 9 и её MAC-адрес 40:3D:EC:C2:72:B8.

Вновь запускаем airodump-ng, с опцией —channel указываем желаемый канал, а с опцией -w указываем файл для записи захваченных радио фреймов:

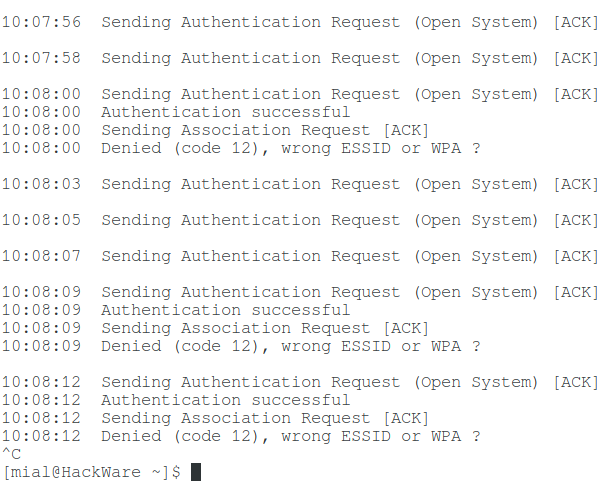

Теперь нужно ассоциироваться с точкой доступа. Для этого я пробовал использовать aireplay-ng, но эта программа поддерживает ассоциацию только для WEP и не работает с WPA (ошибка Denied (code 12), wrong ESSID or WPA).

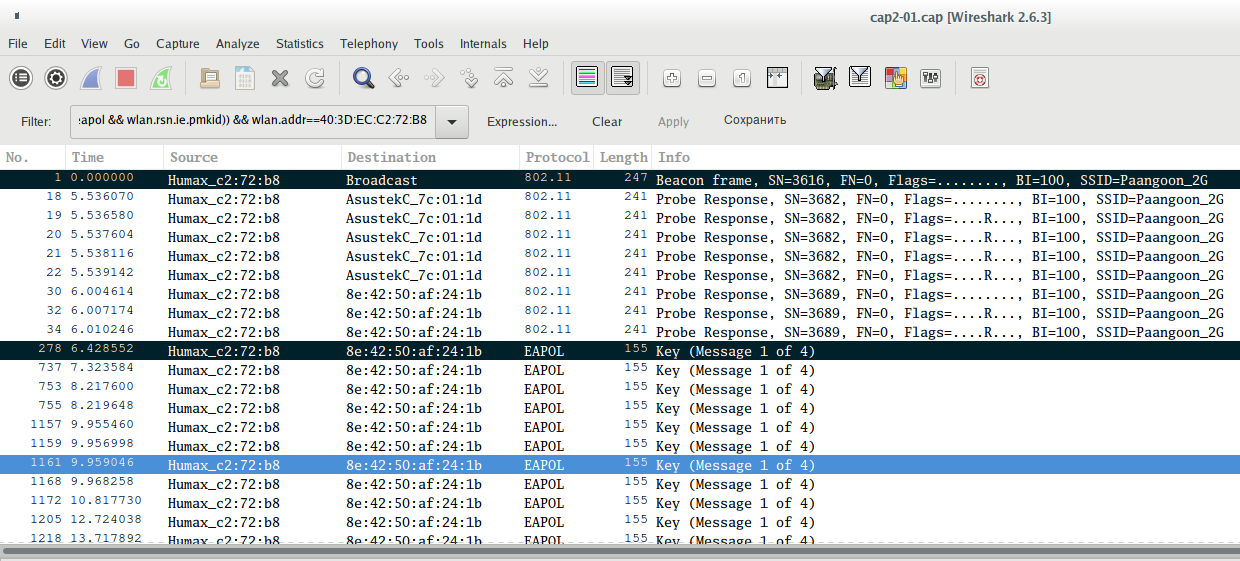

Ассоциация происходит естественным образом при попытке подключиться к этой точки доступа, то есть с другой беспроводной карты можно начать подключение к точке доступа и в этом случае действительно удаётся захватить PMKID, правда вместе с рукопожатием. Об этом говорит строка «WPA (1 handshake, with PMKID)».

Можно подключиться, например, через Network Manager или с помощью другого компьютера или телефона, пароль можно указать любой. Для подключения из командной строки, создайте конфигурационный файл (замените данные на свои):

- «Paangoon_2G» — имя интересующей меня сети

- 22222222 — произвольный пароль (не менее 8 символов)

- Paangoon_2G.conf — имя конфигурационного файла.

Для подключения выполните:

- -i wlo1 — имя беспроводного интерфейса, используемого для подключения

- -c Paangoon_2G.conf — используемый для подключения конфигурационный файл

- -d — опция, включающая показ сообщений отладки

Анализ полученного файла:

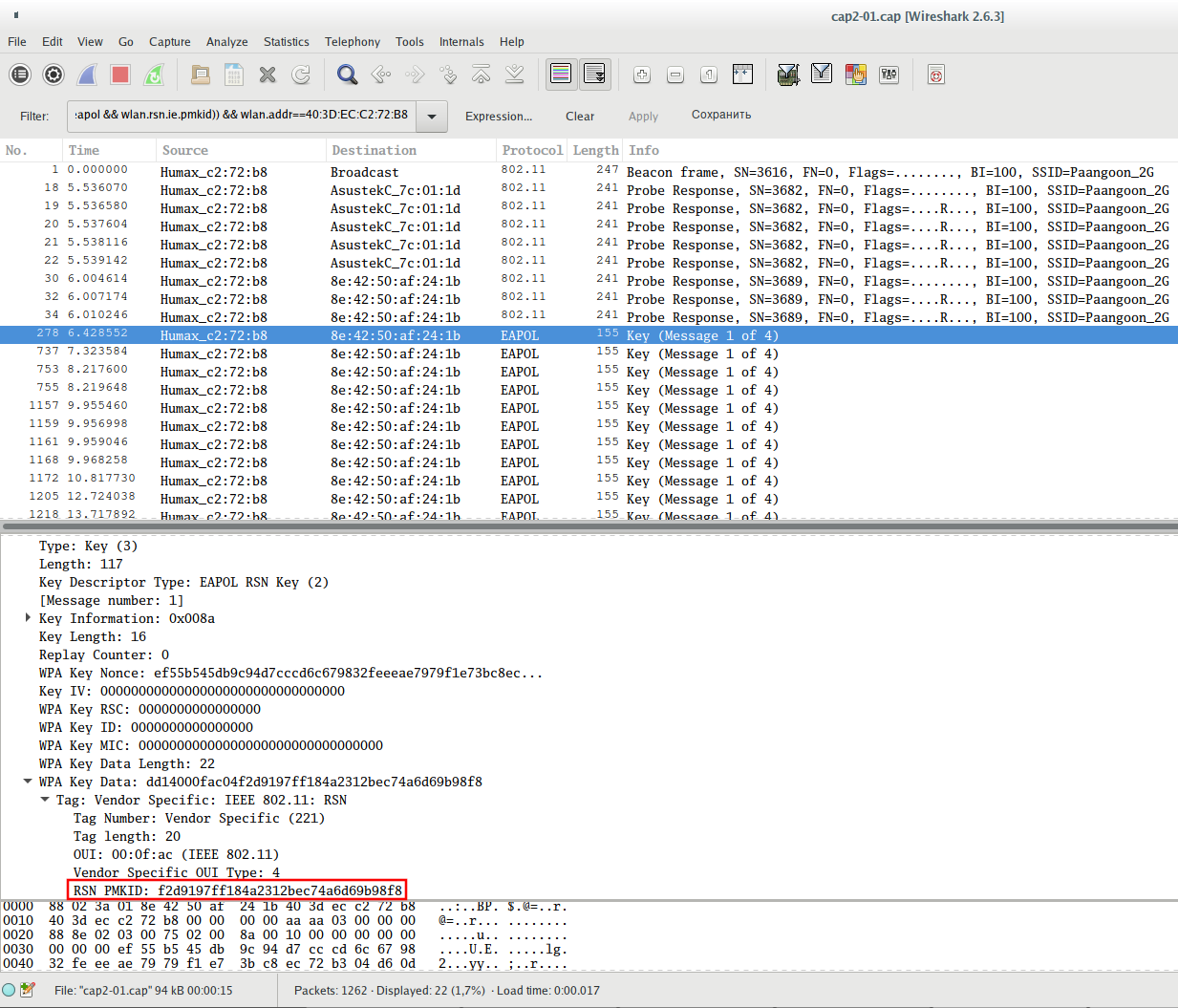

Для извлечения PMKID (чтобы для брутфорса не использовался хендшейк с заведомо неверным паролем), откроем этот файл в Wireshark:

Для отделения только нужных данных, используем следующий фильтр (замените 40:3D:EC:C2:72:B8 на интересующую вас точку доступа):

Загляните в первое сообщение рукопожатия и убедитесь, что там действительно присутствует PMKID:

Теперь с помощью CTRL+m выделите нужные пакеты (Beacon и Message 1):

И в меню File выберите Export Specified Packets. Введите имя файла и поставьте переключатель на Marked packets only. Если вам непонятно, как сохранять отдельные фреймы, то смотрите статью «Как извлечь рукопожатия из файла захвата с несколькими рукопожатиями», там имеются дополнительные скриншоты.

Я сохранил эти два фрейма в файл extracted.pcap, проверяю файл:

Отлично: хендшейков — 0, зато есть PMKID, об этом говорит уже знакомая нам строка «WPA (0 handshake, with PMKID)».

Можно вновь запустить тестовый взлом:

Вновь пароль успешно взломан:

Заключение

В этой статье показана принципиальная возможность aircrack-ng взламывать Wi-Fi пароль из PMKID, а также способность airodump-ng перехватывать PMKID. То есть в случае необходимости, можно обойтись без hashcat.

Возможно, показанные методы являются не самыми оптимальными, особенно на этапе захвата PMKID с помощью airodump-ng, когда нам нужно вручную подключаться к Точке Доступа с другой Wi-Fi карты, но пока ничего лучшего я не придумал. Если вы знаете другой, более простой способ спровоцировать отправку запроса ассоциации, то напишите его здесь в комментариях.

SABUROWSKY

ПОМОЩЬ В НАСТРОЙКЕ КОМПЬЮТЕРА И ПРОШИВКЕ СМАРТФОНОВ

Main navigation

CommView и Aircrack-ng — «Захват» паролей от сетей WI-FI

Доброго времени суток. В одной из предыдущих статей мы рассказывали о способе узнавания пароля Wi-Fi при помощи утилиты Jumpstart . Сегодня похожая тема — взлом Wi-Fi с помощью CommView и Aircrack-ng

Взлом Wi-Fi с помощью CommView и Aircrack-ngВзлом беспроводных сетей – довольно распространенная вещь в наше время. Как часто люди пытаются обойти пароли к точкам доступа к Интернету по самым разным убеждениям, и, что будет вполне справедливо, не всегда эти убеждения являются заведомо плохими. Предположим, что вы или ваш друг забыли пароль к домашнему подключению Wi-Fi, а того самого листика с записанным паролем у вас нет. В таком случае, остается лишь либо обращаться к Интернет-провайдеру, либо идти туда, где есть Интернет и искать ответы там.

Сегодня мы поговорим об одной полезной программе под названием CommView и разберемся, как с помощью неё можно взломать пароль от Wi-Fi.

Скачайте и установите две программы: CommView и Aircrack-ng .

Ссылка на скачивание —

Запустите CommView . При первом запуске программа предложит обновить необходимые драйвера для актуальной работы. Согласитесь с этим и дождитесь окончания процесса обновления. После этого перезагрузите компьютер.

Итак, компьютер перезапущен. Снова зайдите в CommView и выберите вкладку Правила , в которой установите галочки возле Захват, Дата пакетов . Больше здесь ничего трогать не нужно.

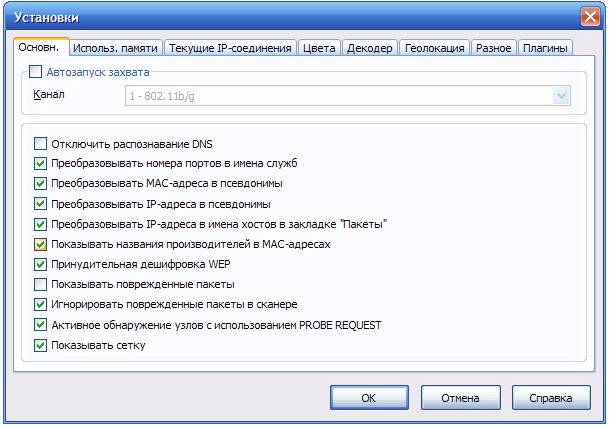

Перейдите в раздел Основное в настройках программы и отметьте всё так, как это отображено на скриншоте.

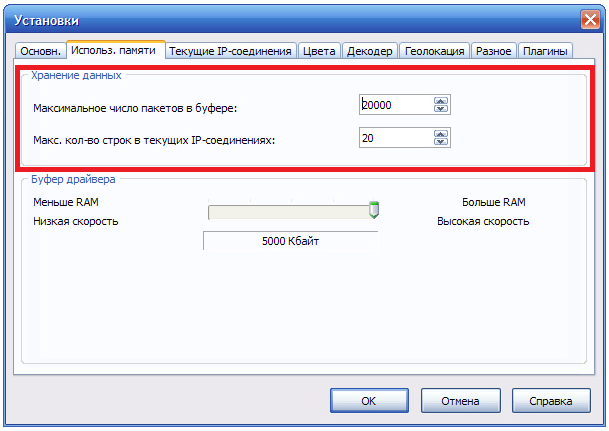

Откройте раздел Использование памяти и в полях Максимальное число пакетов в буфере и Макс. кол-во строк в текущих IP-соединениях поставьте следующие значения:

Теперь перейдите к Log-файлы .Поставьте метку возле Автосохранение и задайте следующие параметры:

Максимальный размер каталога – 200

Средний размер log-файла – 5

Нажмите на кнопку Захват в основном окне CommView. Во время сканирования вы увидите, как в правой части окна приложения будут добавляться строчки – это доступные в данный момент ближайшие точки доступа Wi-Fi. Подождите, пока программа закончит процесс.

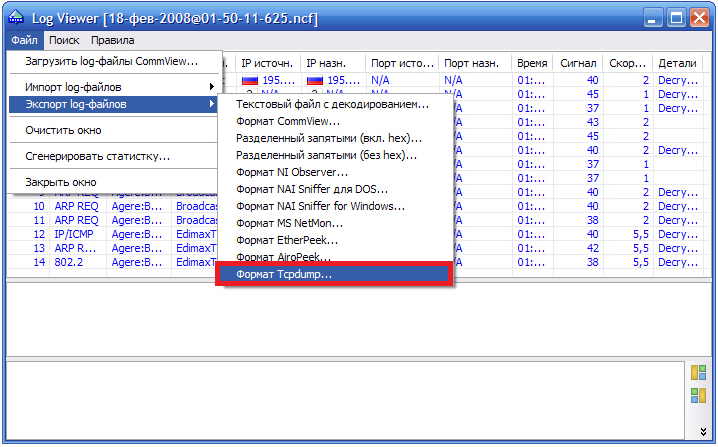

Далее, зажмите комбинацию клавиш на клавиатуре Ctrl+L и сохраните полученные log-файлы в расширение .cap . Это расширение понадобится для работы с другим установленным вами приложением Aircrack.

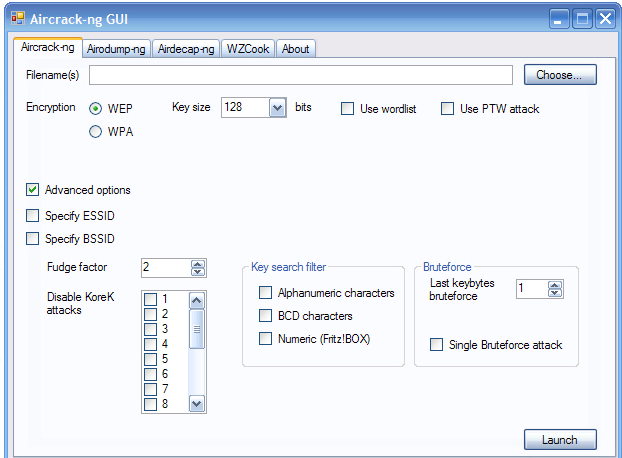

Откройте Aircrack и задайте в настройках программы путь к файлам с пакетами (преобразованные log-файлы), размер ключа и способ шифрования – WEP , после чего кликните по Launch .

Если правильный ключ будет найден, то вы увидите окно, где этот самый ключ будет представлен в кодировке ASCII .

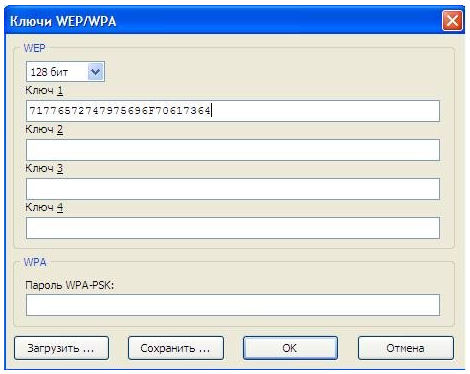

Вернитесь к программе CommView, где в настройках введите полученный код в 16-ом виде.

Если всё будет сделано правильно, то вы получите в свой доступ верный пароль от нужной Wi-Fi сети. Удачи .

Как пользоваться Aircrack-NG

В этой статье я расскажу о программе – Aircrack-NG, опишу её функционал и возможности, а также поясню, как пользоваться Aircrack-NG. Интернет уже давно стал привычным атрибутом нашей жизни. Через интернет мы общаемся, узнаём новости, смотрим фильмы и слушаем музыку, учимся, зарабатываем деньги и многое другое. При этом далеко не всегда Интернет может оказаться под рукой и в свободном доступе, и довольно часто при поиске свободной Wi-Fi сети нас встречают десятки закрытых и запароленных альтернатив. Ничего страшного! Существуют программы, которые при должном умении (а главное – терпении) позволяют вскрыть пароль к чужой точке доступа и наслаждаться интернетом с неё абсолютно бесплатно.

Логотип программы Aircrack

- 1 Что такое Aircrack-NG

- 2 Знакомимся с интерфейсом Aircrack-NG

- 3 Как взломать пароль к Wi-Fi с помощью Aircrack-NG

- 4 Видео инструкция использования программы Aircrack-ng

Что такое Aircrack-NG

Aircrack-NG — это набор сетевых программ, предназначенных для обнаружения, анализа, перехвата и взлома беспроводных сетей и соответствующего сетевого трафика. С помощью инструментария, представленного в данном пакете, можно взламывать протоколы безопасности WEP и WPA/WPA2-PSK, тестировать беспроводные сети на уязвимость к внешним атакам (penetration test), проводить проверку стойкости сети и так далее.

Программа работает с большинством популярных ОС (Виндовс, Юникс, Линукс, Мак ОС), обладая также версией для мобильных платформ (Android, Symbian, iOS).

- Консольном (для более опытных пользователей и специалистов);

- Графическом (GUI) – удобный графический формат;

При этом работа даже с более простым GUI-вариантом предполагает предварительную подготовку пользователя. Необходимо разобраться с понятийным аппаратом, уяснить специфику алгоритмов шифрования WEP, WPA и WPA2, ознакомиться с вспомогательными программами, которые помогут нам во взломе (к примеру, с комплементарным приложением CommView) и так далее. В статье я расскажу об использовании расшифровщика перехваченного трафика Aircrack-NG.

Взлом WIFI c Aircrack-NG

Взлом WIFI c Aircrack-NG

Знакомимся с интерфейсом Aircrack-NG

Итак, для того чтобы установить Aircrack-NG. Скачайте данную программу с официального ресурса, сохраните архив на жёсткий диск, распакуйте его. Для запуска 32-битной версии архива (под 32-битную ОС) перейдите в распакованный архив по адресу Папка архиваbin32-bit и запустите там файл Aircrack-ng GUI.exe.

Вам откроется окно программы с пятью основными вкладками:

- Вкладка «Aircrack-ng» позволяет взламывать ключи WEP и WPA путём перебора паролей в файле-словаре;

- Вкладка «Airodump-ng» являет собой анализатор трафика, может помещать трафик в файлы IVS или PCAP, показывает информацию о сетях;

- Вкладка «Airdecap-ng» поможет в расшифровке перехваченного трафика при заранее известном ключе;

- Вкладка «WZCook» поможет в восстановлении ключей WEP, отображает PMK (Pairwise Master Key) и так далее.

- Вкладка «About» расскажет нам о текущей версии приложения и специфике улучшений программы.

Интерфейс взломщика вай-фай

Интерфейс взломщика вай-фай

Как взломать пароль к Wi-Fi с помощью Aircrack-NG

Разберём на простом примере алгоритм взлома пароля соседской вай-фай сети, которая зашифрована протоколом WPA (ныне наиболее популярен) используя Aircrack-NG. Для этого выполните следующее:

- Запустите программу, перейдите в первую вкладку «Aircrack-ng»;

- В строке «Filenames» указываем путь к файлу дампа с перехваченными пакетами (данный файл можно получить, использовав, к примеру, программу «CommView for WiFi»);

- В «Encryption» (шифрование) выбираем «WPA»;

- В строке «Wordlist» указываем путь к файлу, содержащему огромную базу вариантов паролей (его можно поискать в сети);

- Ставим галочку в «Advanced option» (Дополнительные опции);

- Ставим галочку в «Specify ESSID» и указываем там имя взламываемой нами Wi-Fi сети;

- Теперь ставим галочку в «Specify BSSID», и в открывшейся строке указываем MAC-адрес сети (с ним поможет та же «CommView for WiFi», во вкладке «Узлы» которой необходимо кликнуть правой клавишей мыши на нужной нам сети и выбрать в появившемся меню «Копировать MAC-адрес»);

- Затем кликаем на кнопку «Launch» (запуск) внизу и ждём нахождения правильного пароля. В зависимости от сложности пароля время поиска может занять от нескольких минут до 5-10 часов (а то и более).

Надеюсь вы поняли как пользоваться Aircrack-ng и вы сумели взломать точку доступа.

Видео инструкция использования программы Aircrack-ng

Как получить cab файл:

Во время процесса использования Aircrack-NG обратите внимание, что полноценное использование указанного продукта, который, de facto, работает на принципах брутфорса, невозможно без дополняющих его функционал сторонних программ (уровня «CommView for WiFi»). Удачный же взлом паролей к сторонним Wi-Fi сетей требует регулярных практических упражнений, позволяющих развивать и совершенствовать свои знания, умения и навыки в выбранном деле (в данном случае, хакинге). Дорогу, как известно, осилит лишь идущий.

Взлом Wi-Fi с помощью CommView и Aircrack-ng

Взлом беспроводных сетей – довольно распространенная вещь в наше время. Как часто люди пытаются обойти пароли к точкам доступа к Интернету по самым разным убеждениям, и, что будет вполне справедливо, не всегда эти убеждения являются заведомо плохими. Предположим, что вы или ваш друг забыли пароль к домашнему подключению Wi-Fi, а того самого листика с записанным паролем у вас нет. В таком случае, остается лишь либо обращаться к Интернет-провайдеру, либо идти туда, где есть Интернет и искать ответы там.

Сегодня мы поговорим об одной полезной программе под названием CommView и разберемся, как с помощью неё можно взломать пароль от Wi-Fi.

Скачайте и установите две программы: CommView и Aircrack-ng.

Запустите CommView. При первом запуске программа предложит обновить необходимые драйвера для актуальной работы. Согласитесь с этим и дождитесь окончания процесса обновления. После этого перезагрузите компьютер.

Итак, компьютер перезапущен. Снова зайдите в CommView и выберите вкладку Правила, в которой установите галочки возле Захват, Дата пакетов. Больше здесь ничего трогать не нужно.

Перейдите в раздел Основное в настройках программы и отметьте всё так, как это отображено на скриншоте.

Откройте раздел Использование памяти и в полях Максимальное число пакетов в буфере и Макс. кол-во строк в текущих IP-соединениях поставьте следующие значения:

Теперь перейдите к Log-файлы.Поставьте метку возле Автосохранение и задайте следующие параметры:

- Максимальный размер каталога – 200

- Средний размер log-файла – 5

Нажмите на кнопку Захват в основном окне CommView. Во время сканирования вы увидите, как в правой части окна приложения будут добавляться строчки – это доступные в данный момент ближайшие точки доступа Wi-Fi. Подождите, пока программа закончит процесс.

Далее, зажмите комбинацию клавиш на клавиатуре Ctrl+L и сохраните полученные log-файлы в расширение .cap. Это расширение понадобится для работы с другим установленным вами приложением Aircrack.

Откройте Aircrack и задайте в настройках программы путь к файлам с пакетами (преобразованные log-файлы), размер ключа и способ шифрования – WEP, после чего кликните по Launch.

Если правильный ключ будет найден, то вы увидите окно, где этот самый ключ будет представлен в кодировке ASCII.

Вернитесь к программе CommView, где в настройках введите полученный код в 16-ом виде.

Если всё будет сделано правильно, то вы получите в свой доступ верный пароль от нужной Wi-Fi сети.

Интерфейс взломщика вай-фай

Интерфейс взломщика вай-фай